ブログ

kintoneは本当に安全?セキュリティ対策から設定方法・運用の注意点まで徹底解説

この記事でわかること

- kintoneのセキュリティに関する主な懸念点が理解できる。

- 標準機能や運用方法で実践できる具体的な対策がわかる。

- 認証取得やガイドライン対応による安心運用のポイントが学べる。

kintoneをもっと便利にするプラグイン・連携サービスを提供中

全サービスが乗っているカタログを今すぐ無料ダウンロード!

「kintoneのセキュリティって本当に大丈夫?」テレワークやクラウド活用が加速する中で、多くの企業が情報管理の課題に直面しています。特に業務アプリを手軽に構築できる「kintone」は利便性が高い反面、「外部からの不正アクセス」「設定ミスによる情報漏洩」などセキュリティ面での懸念が拭えないという声も少なくありません。

本記事では「kintoneのセキュリティは実際にどこまで安全なのか?」という疑問に答えるべく、標準搭載されているセキュリティ機能や、設定・運用時に注意すべきポイントを網羅的に解説します。

さらに外部連携・プラグイン利用時のリスクや法的ガイドラインとの対応状況、現場で実践できる運用対策まで紹介します。

またkintoneの基本的な情報について詳しく知りたい方は是非こちらをご参考ください。

目次

kintoneのセキュリティは安全?その懸念と現状

kintoneは、柔軟なアプリ作成機能と使いやすいUIにより多くの企業で業務改善ツールとして導入が進んでいます。しかしその一方で「本当にセキュリティは大丈夫なのか?」という懸念も根強く存在します。特に社外からのアクセスや外部連携を前提とした利用環境では、情報漏洩や不正アクセスのリスクをどう管理するかが大きな課題になります。

本章では企業ユーザーがkintoneに対して抱くセキュリティ上の不安についてその背景や実情を整理した上で、「なぜいまkintoneのセキュリティが注目されるのか」「よくある懸念点現場で求められるセキュリティ対策の在り方」について解説していきます。

なぜkintoneのセキュリティが注目されるのか?

kintoneのセキュリティが注目を集めている背景には、クラウドサービス全体に対する信頼性や情報管理の透明性に対する社会的関心の高まりがあります。特に近年はオンプレミス型からクラウド型へと業務環境が急速に移行しており、これまで社内ネットワーク内に閉じていたシステムが外部アクセスを前提とする運用へと変わりつつあります。

このような変化に伴い「外部からの不正アクセスをどう防ぐか」「データの保管先は安全なのか」といった不安の声が企業現場でも頻繁に挙がるようになりました。

また国内外で情報漏洩に関するインシデントが後を絶たない現状も、クラウド活用に対する警戒心を強める一因となっています。万が一の事態に備えて経営層や監査部門からは「セキュリティ体制を説明できるかどうか」が重視されるようになり、単なるIT部門の課題ではなく組織全体での対応が求められています。

さらに最近では自治体や医療機関など、機密性の高い業務を担う組織でもkintoneの導入が進んでいます。こうした公共性の高い現場では、セキュリティポリシーがより厳格であるためツール選定の段階から高度な安全性が求められます。

これらの流れを背景に、kintoneにおいても「使いやすさ」だけではなく「どれだけ安全に使えるか」「安心して情報を預けられる仕組みが整っているか」といった観点が、導入可否の重要な判断軸となっています。

kintoneのセキュリティに対するよくある懸念

実際にkintoneの導入を検討する段階やすでに運用している企業の現場では、セキュリティに関する具体的な懸念がいくつか挙げられています。最も多いのは第三者による不正アクセスのリスクです。これはパスワードの使い回しやID管理の不備が原因となり、社外の不正ログインを招く可能性があるというものです。

次に多く見られるのが設定ミスによる情報漏洩のリスクです。kintoneではユーザーごとにアクセス権限を細かく設定できますが、それを適切に管理していない場合社外や不要なユーザーに対して誤って情報が公開されてしまう恐れがあります。

またkintoneの利便性を高めるために外部サービスとの連携を行う企業も増えていますが、その一方でAPIやプラグインを通じた接続先が増えることで管理が煩雑になり、セキュリティ上の不備が生じやすくなる点も無視できません。

このようなリスクは、技術的なセキュリティ対策だけで完全に防げるものではありません。システムの設計段階からセキュリティを意識した運用体制を構築し、さらに定期的な監査を通じて管理状況を可視化・改善していくことが総合的なセキュリティレベルを維持するうえで不可欠です。

現場で求められる「説明できるセキュリティ」とは

セキュリティ対策の強化が必要とされる中で、導入や運用を担う現場では新たな課題も浮かび上がっています。特に多く聞かれるのが「経営層や監査部門に対して、どのようにセキュリティ体制を説明すればよいのか分からない」といった声です。

現場では実際に対策を講じているにもかかわらず、それを第三者に伝える手段や資料が整っていないことで説得力を持った説明が難しいという状況が生まれています。

こうした課題を解消するために重要となるのが「説明可能なセキュリティ(Accountable Security)」の体制構築です。

具体的には「誰が、何を、どのように守っているのか」といった保護体制を明確にし、設定内容を根拠として示せるよう資料化しておくことです。さらには法的ガイドラインや業界基準にどのように準拠しているかを明示できることが求められます。

kintoneにはログ取得やアクセス権限の細分化、二要素認証など可視化可能なセキュリティ機能が標準で備わっています。これらの仕組みを理解し、組織内のセキュリティ方針に基づいて運用へと落とし込むことが信頼性の高いセキュリティ体制を築くうえで次なる一歩となります。

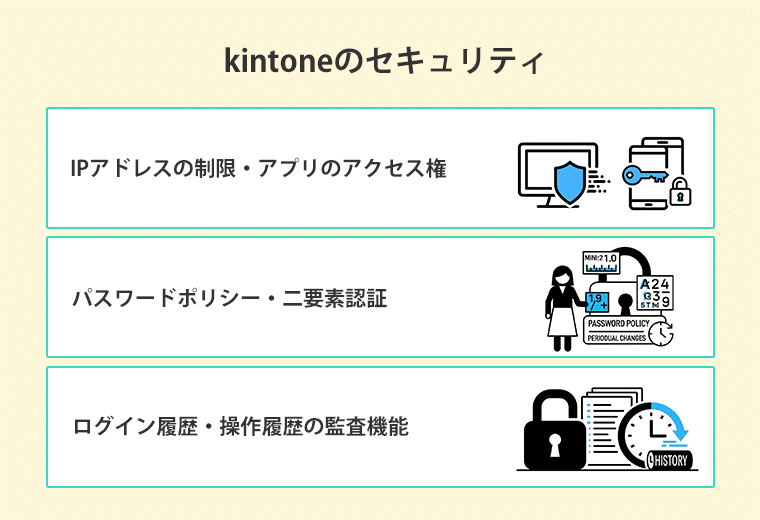

kintone標準搭載のセキュリティ機能一覧

kintoneはクラウドベースの業務アプリケーションとして、セキュリティ面にも配慮された設計がなされています。特に注目すべきは、専門的なセキュリティ知識がなくても基本的な対策を標準機能として実装できる点です。あらかじめ用意された各種セキュリティ機能を適切に活用することで安全な運用体制を構築することが可能です。

本章ではkintoneに搭載されている主なセキュリティ機能を5つの観点から整理し、それぞれがどのような役割を果たし、どのようなメリットをもたらすのかを詳しく解説していきます。

ユーザーアクセスの制限設定(IP制限・ユーザー権限

kintoneではユーザーごとのアクセス範囲を制御するための2つの仕組みが用意されています。ひとつは「IPアドレス制限」で、アクセス可能な接続元を特定のネットワークに限定する方法です。これにより、社外の不特定多数からのアクセスを防ぐことができます。

もうひとつは「ユーザー権限設定」で各ユーザーの操作範囲や閲覧可能なアプリ・レコードを細かく制御できます。例えば管理者には全権限を与えつつ、一般ユーザーには特定アプリの閲覧のみを許可するなど役割に応じた最小権限の原則を適用することができます。

このようなアクセス制御を徹底することで意図しない情報の閲覧や改ざんを防ぎ、セキュリティレベルを底上げすることができます。

パスワードポリシーと二要素認証

ID・パスワードだけに依存した認証方式では、不正アクセスのリスクを完全に排除することはできません。kintoneではその対策として、強固なパスワードポリシーと二要素認証(二段階認証)を組み合わせたセキュリティ設定が可能です。

パスワードポリシーでは最低文字数・英数字混在・定期的な変更などをルール化することで、脆弱なパスワードの利用を防止できます。さらに二要素認証を有効にすることで、ログイン時にID・パスワードに加えてワンタイムコードを入力する必要があり、仮にID・パスワードが漏洩したとしても第三者による侵入を防ぐことができます。

これらの機能はアカウントの乗っ取り対策として非常に有効であり、必ず有効化しておくべき基本的なセキュリティ対策です。

ログイン履歴・操作履歴の監査機能

kintoneにはユーザーのログイン履歴や、各種操作履歴を記録する監査ログ機能が搭載されています。このログを活用することで誰がいつ、どのような操作を行ったかを追跡することができ、不正なアクセスや操作があった際の調査に役立ちます。

また操作ログの可視化により、システムの利用状況を日常的に把握することができるため、不要なユーザーアカウントや使われていないアプリの整理にも活用できます。これにより、セキュリティだけでなく業務効率の向上にも貢献します。

企業における監査対応や社内規程への準拠を求められる場合にも、こうしたログ情報の整備は欠かせない要素となります。

ログイン制御やセッション管理

ユーザーがログインした状態をどのように管理するかは、セキュリティ対策の重要な要素です。kintoneでは、一定時間操作がない場合に自動でログアウトするセッション管理機能を設定できます。

例えば、終業後や深夜のアクセスを制限したり、社用端末以外からのログインを禁止したりすることで、不正利用のリスクを軽減できます。さらに、ログイン失敗回数の上限を設定することで、パスワード総当たり攻撃(ブルートフォース攻撃)への対策にもなります。

このような制御機能はユーザーの利便性を損なうことなく、日常業務に溶け込んだセキュリティ対策として非常に有効です。

ゲストスペースのアクセス制御と制限設定

kintoneでは外部関係者との情報共有を行うための「ゲストスペース」機能があります。プロジェクト単位で外部パートナーと共同作業を行う際に便利な機能ですが、セキュリティリスクを伴うためアクセス権限の制御が非常に重要です。

具体的にはゲストユーザーに対しても閲覧可能な情報を最小限に絞り、不要な機能へのアクセスを制限することで情報漏洩のリスクを低減します。また社内ユーザーとの権限区別を明確に保つことで、運用上の混乱や誤操作も防ぐことができます。

外部との連携が必要な業務においても適切な制御を設けることで、kintoneを安全に活用することが可能です。

外部連携・プラグイン使用時のセキュリティ対策

kintoneは他のクラウドサービスや外部システムと連携できる柔軟性の高いプラットフォームです。Google WorkspaceやSlack、他のSaaSツールとのAPI連携、業務に特化したプラグインの導入により利便性と拡張性が飛躍的に向上します。

しかし外部連携による接続口が増えることで、セキュリティ面での管理がより複雑かつ重要になります。APIキーの管理不備や信頼性の低いプラグイン利用により、情報漏洩や不正アクセスにつながる事例も報告されています。

本章では外部連携・プラグイン活用時に注意すべきポイントを3つの視点から解説します。

APIトークンの管理と認証強化の方法

kintoneでは外部システムとの連携に際し、APIトークンを用いた認証方式が採用されています。これは外部アプリケーションがkintoneのデータへアクセスする際に必要な認証情報ですが、誤った管理をすると深刻なセキュリティリスクに発展する恐れがあります。

APIトークンは必要最小限の権限で発行し、アクセス対象アプリや操作内容を制限することが原則です。またトークンの有効期限や使用状況を定期的に見直し、不要になったものは速やかに失効させる運用が求められます。

さらに可能な限りIP制限や認証強化のオプションと組み合わせて利用することで、不正利用のリスクを大幅に減らすことができます。開発者や管理者は「誰が」「どのような範囲で」「いつ使っているのか」を常に把握する体制を整えておく必要があります。

外部連携(Google連携、他SaaS)時の注意点

kintoneはGoogleカレンダーやスプレッドシート、SlackなどのSaaSサービスと連携することで、業務プロセスの自動化や情報共有の効率化を実現できます。こうした連携機能は日常業務のスピードと柔軟性を大きく向上させる一方で、セキュリティ対策が不十分なまま利用すると意図しない情報漏洩や不正操作といったリスクを招く恐れがあります。

例えばGoogleスプレッドシートへのデータ出力を設定している場合、対象ファイルの共有設定が「全員に公開」になっていると社外の第三者でもURLさえ知っていれば閲覧できる状態になってしまいます。Slackとの連携においても通知先チャンネルの設定を誤れば、意図しない情報が関係のないユーザーに共有されるリスクが生じます。

こうしたリスクを防ぐには、まず外部サービス側の共有設定や公開範囲が適切に制限されているかどうかを確認します。次に連携機能を利用するユーザーやグループの権限設定を見直し、不要なアクセスを排除することも重要です。加えてkintoneから連携する際に使用するアカウントに対しては、業務上必要な最低限の権限のみを付与するようにします。

さらに運用開始後も安心して連携を継続するためには、連携先サービスの仕様変更やアップデートによるセキュリティへの影響を定期的に確認する体制を整えることが求められます。連携の利便性を活かしつつ安全な運用を維持するためには、継続的な見直しと管理が欠かせません。

プラグイン利用時のリスクと監査チェックポイント

kintoneのプラグインは標準機能にない操作性や業務ロジックを補完できる便利な拡張手段ですが、導入前後には必ずセキュリティリスクを点検する必要があります。特に外部ベンダーが提供するサードパーティ製プラグインの場合は、信頼性や運用体制に対する確認が欠かせません。

提供元の信頼性とサポート体制を確認する

プラグインを導入する際は、開発元企業の情報公開状況や実績、更新履歴、問い合わせ対応の有無などを確認しましょう。サポートが途絶えているプラグインは、将来的な脆弱性や不具合のリスクを抱えることになります。できる限り継続的なサポートが保証されているベンダーを選定することが重要です。

プラグインによるデータアクセス権限を把握する

多くのプラグインは、特定のアプリやフィールドにアクセスする権限を持ちます。導入前にそのアクセス範囲を可視化し、「どのデータに、どの操作を許可しているか」を把握しておくことが大切です。

また不要なアクセス権限を持つプラグインは導入を再検討し、最小限の範囲で業務要件を満たすものを選ぶようにしましょう。

法的・公的ガイドラインとkintoneの対応状況

クラウドサービスを業務利用する際には、企業としてのセキュリティ体制だけでなく法令や公的ガイドラインへの準拠状況も重要な評価ポイントとなります。

特に個人情報や機密情報を扱う業種や公共性の高い分野での導入においては、「そのサービスがどの認証を取得しているか」「どの基準に基づいて運用されているか」が選定判断に直結することも少なくありません。

本章ではkintoneが取得している代表的なセキュリティ認証や、開発元であるサイボウズ株式会社の取り組み、そして企業としてガイドライン準拠状況を確認する方法について解説します。

kintoneのセキュリティ認証(ISMS、ISO27017、ISMAPなど)

kintoneは第三者機関による厳格な審査を経て、複数の国際的なセキュリティ認証を取得している信頼性の高いクラウドサービスです。これにより、単なる業務改善ツールとしての利便性だけでなく情報セキュリティの観点からも高い評価を得ています。

取得している認証の一つがISMS(ISO/IEC 27001)です。これは情報セキュリティマネジメントシステムに関する国際標準で、組織が保有する情報資産の機密性・完全性・可用性を継続的に保護する体制が求められるものです。

さらにISO/IEC 27017も取得しており、こちらはクラウドサービスの提供者と利用者の双方に対して、クラウド特有のリスクを考慮した情報セキュリティ管理策を定めた国際的なガイドラインです。クラウド特有の課題に対する対応力があることを示す重要な認証です。

加えて、ISMAP(政府情報システムのためのセキュリティ評価制度)にも対応しています。政府機関は原則として、リストに掲載されたサービスから調達します。これは、政府が定めた管理基準に基づき、第三者による監査と運営委員会の審査を経て、セキュリティ対策の実施状況が評価されたサービスが登録される制度です。

これらの認証を通じて、kintoneは企業内の業務アプリとしての利用はもちろん、公共性の高い業務や厳格な情報管理が求められる組織においても安心して導入できるセキュリティ水準を備えていることが証明されています。

サイボウズ社の取り組み(Cy-SIRT設置、監査体制の紹介)

kintoneを開発・提供しているサイボウズ株式会社では、製品そのものの安全性だけでなく、組織としてのセキュリティ体制の強化にも継続的に取り組んでいます。その一環として設置されているのが「Cy-SIRT(Cybozu Security Incident Response Team)」です。

Cy-SIRTはサイバーセキュリティに関するインシデントの監視・分析・対応を専門的に担う社内組織であり、日々の脅威に対して迅速かつ的確に対応するための体制が構築されています。また社内の情報セキュリティ対策についても、定期的な社内監査・第三者監査を通じて継続的な改善が図られています。

このような組織的な取り組みによって、単なる「製品機能」としてのセキュリティではなく「開発・運用プロセス全体」を通じて信頼性を確保している点がkintoneの大きな特徴です。

kintoneがガイドラインに準拠しているか確認する方法

kintoneが自社の求めるセキュリティ水準を満たしているかを確認するためには、あらかじめ定められた社内ガイドラインと照らし合わせながら、具体的な設定内容や契約情報を慎重に確認する必要があります。

特に情報管理の厳格さが求められる企業や業界では、導入前に十分な確認を行うことがリスクを未然に防ぐ第一歩となります。

確認作業をスムーズに行うためには、いくつかの観点を押さえたチェックリストを用意しておくと有効です。例えばkintoneのアクセス制限や認証、ログ管理といったセキュリティ設定項目が自社のポリシーに準拠しているかを検証します。

またkintoneの契約形態やデータ保管先、バックアップ体制が、個人情報保護法や所属業界のガイドラインに適合しているかを確認することも欠かせません。加えてkintoneが取得している各種セキュリティ認証の適用範囲が、自社の業務領域と合致しているかどうかも重要なポイントです。

こうした情報はサイボウズの公式Webサイトに公開されているセキュリティホワイトペーパーや製品仕様資料を参照することで確認できます。導入時だけでなく、運用開始後も定期的に見直しを行うことで組織のセキュリティ体制を継続的に強化し、安心してkintoneを活用し続けることが可能となります。

情報漏洩・不正アクセスへの具体的な対策と事前準備

kintoneは高いセキュリティ機能を備えたクラウドサービスですが、設定や運用に不備があると情報漏洩や不正アクセスといった重大なインシデントに発展する恐れがあります。特にクラウドサービスの活用が進む現代においては、「システム側の対策」だけでなく、「利用者側の対策」も同時に講じておく必要があります。

本章では実際に起こり得るセキュリティインシデントの事例とその対策、ヒューマンエラーを防ぐ教育施策、そして事前に備えておくべきチェックポイントについて解説します。

セキュリティインシデントと対策

kintoneを導入する際には、セキュリティ設定や運用に不備があると、情報漏洩や不正アクセスにつながるリスクがあります。特にアクセス権限や外部連携の設定を誤ると、意図しない情報公開やデータアクセスが発生する恐れがあります。

例えば、アクセス権限の設定ミスにより、本来一部で限定で閲覧すべきアプリが「全ユーザー公開」となり、意図しないユーザーにも情報が見えてしまう可能性があります。

このようなリスクの多くは「初期設定の見落とし」や「導入後の運用チェック不足」によって生じやすいため、再発防止策としては導入初期に複数人でセキュリティ設定をレビューし、アクセス権や公開範囲を正しく限定することが重要です。

また、外部連携機能を利用する場合には、提供元の信頼性やバージョン管理状況を必ず確認し、定期的な監査を通じて安全性を維持する体制を整えることが求められます。

設定ミスによる社外への情報漏洩事例

kintoneでは柔軟にアクセス権限を設定できる反面、設定ミスによる情報漏洩も発生しています。例えば社内メンバー限定で共有すべきアプリが「全ユーザー公開」に設定されていたことに気づかず、社外からも閲覧可能な状態になっていたケースが報告されています。

このような事態を防ぐにはアクセス権限を初期設定時から適切に構成し、運用中も定期的にレビューを行うことが不可欠です。とくにゲストユーザーや外部連携を行っている場合は、誰がどの情報にアクセス可能かを可視化し、常に最新の状態に保つよう心がけましょう。

プラグインや外部連携からの不正アクセス事例

サードパーティ製のプラグインや外部APIとの連携により、予期せぬセキュリティホールが生まれるケースもあります。例えば連携先のサービスが脆弱だったことにより、APIトークンを悪用された事例や想定外の情報にアクセスされる設定がそのまま運用されていたといった問題が起きています。

これを防ぐにはプラグインの導入前に提供元の信頼性を確認することに加え、導入後もアクセスログや通信内容をモニタリングする体制を整えておくことが大切です。

ヒューマンエラーを防ぐ社内教育・ルール策定

セキュリティ対策を万全にするためには、システム上の設定や技術的な施策だけでは不十分です。運用を担う社員一人ひとりが情報管理に対する意識と知識を持ち、正しく操作できる状態であることが極めて重要です。

特にkintoneのように自由度の高いツールではアクセス権限の設定やファイル共有、外部サービスとの連携など日常的な操作ミスが、そのままセキュリティインシデントにつながるリスクがあります。

このようなリスクを最小限に抑えるためには、継続的な社内教育とルール整備が欠かせません。具体的には新入社員に対するセキュリティ研修の実施や日々の操作に迷わないための標準操作手順(マニュアル)の整備が必要です。

また定期的なセキュリティチェックや勉強会を通じて、最新の注意点を共有する仕組みも有効です。加えて情報管理に関する社内ルールを文書化し、全社員に対して周知徹底を図ることで、共通認識を持った運用が可能になります。

これらの取り組みを継続して行うことでヒューマンエラーによるセキュリティ事故の発生を大幅に抑え、より安全な運用体制を築くことができます。

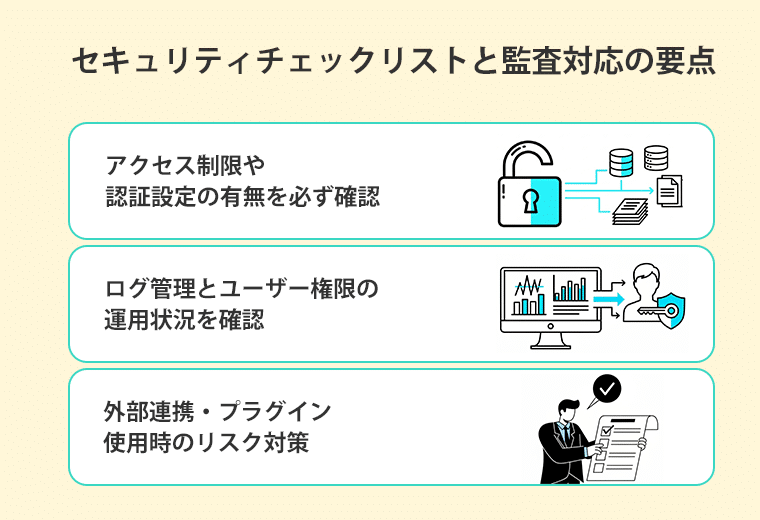

セキュリティチェックリストと監査対応の要点

社内の情報資産を守るには、定期的な点検と改善が不可欠です。特に内部監査や第三者監査に対応する際には、日常的に行っているセキュリティ運用が可視化されていることが求められます。ここでは実務で押さえておくべき3つのポイントを解説します。

アクセス制限や認証設定の有無を必ず確認する

アクセスできるユーザーやデバイスを制限することは、最も基本的かつ重要な対策です。IP制限やユーザー権限の設定が適切に行われているか、二要素認証が有効化されているかなど具体的な項目を定期的に確認しましょう。

ログ管理とユーザー権限の運用状況を確認する

セキュリティ監査では「誰がいつ、どのような操作を行ったか」が明確に記録されていることが求められます。操作ログが取得されているか、不要なユーザーが放置されていないか定期的なアカウント見直しが行われているかを確認しましょう。

外部連携・プラグイン使用時のリスク対策も含める

APIトークンの適切な管理、連携先サービスのセキュリティポリシーの確認、プラグインのアクセス範囲や監査結果の記録など外部接続に伴うリスクもチェックリストに盛り込む必要があります。監査対応では「連携しているが、リスクは把握して対策している」と説明できることが重要です。

災害・障害に備えるデータ保護体制

クラウドサービスの利便性が広く浸透する一方で、災害やシステム障害といった予期せぬトラブルに備えたデータ保護の重要性も増しています。特に業務基盤としてkintoneを活用している企業にとっては、サービスが停止した場合の業務継続リスクを想定した備えが不可欠です。

本章ではkintoneが提供するデータのバックアップ・復旧機能や障害発生時の対応フロー、そしてBCP(事業継続計画)の一環としてどのように活用できるのかについて解説します。

kintoneのバックアップとデータ復旧の仕組み

kintoneではユーザーが作成したデータやアプリがクラウド上に保管され、災害・機器障害に備えた定常バックアップ/冗長化が実装されています。ユーザーの誤削除等は対象外のため、アプリ/スペースは削除から14日以内の復旧機能、レコードはCSVエクスポート等の手動バックアップから再投入する運用が必要です。

具体的にはサイボウズが提供するインフラ環境内で、データの多重冗長化(ミラーリング)が行われており、障害発生時にも迅速な切り替えによってデータ損失を最小限に抑える設計になっています。またユーザー自身が必要に応じてアプリやレコード単位でエクスポート機能を利用し、手動バックアップを行うことも可能です。

このようにkintoneは日常の業務に支障をきたさない形で見えないところでもしっかりとデータ保護体制が構築されています。

障害発生時の対応フローと復旧時間の目安

サイボウズでは障害発生時の対応手順が明確に定められており、サービス監視から復旧までのフローが整備されています。障害を検知すると即座に技術チームによって原因調査が行われ、必要に応じて段階的な復旧作業が開始されます。

またサービスサイトでは障害情報や復旧状況が随時公開され、ユーザーもリアルタイムで状況を把握できる仕組みになっています。このような体制により企業は安心してクラウド上に業務情報を集約し、トラブル発生時にも迅速な業務再開が可能となります。

事業継続計画(BCP)としての活用方法

災害や障害が発生した場合においても業務を止めずに継続するためには、事前の備えが欠かせません。kintoneはBCP(Business Continuity Plan:事業継続計画)の一環としても有効に活用できます。

例えば紙やローカル環境に依存していた業務情報をkintone上に集約することで、拠点間の情報断絶や物理的な被害から情報を守ることができます。さらにクラウドならではのどこからでもアクセスできる特性を活かせば、出社が難しい状況下でもテレワーク環境から業務を継続することが可能です。

また万一の復旧時にも必要な情報や業務フローがkintone上で可視化されていれば、担当者の属人化を防ぎ、復旧作業を効率的に進めることができます。こうした点からもkintoneは業務改善ツールにとどまらず、危機管理の観点からも重要な役割を果たすプラットフォームだと言えるでしょう。

kintoneのセキュリティ対策を最大化する運用実践

kintoneを安全に活用するためには初期設定だけで満足するのではなく、継続的な運用と改善を前提としたセキュリティ体制を構築することが不可欠です。設定直後の状態を「安全」とするのではなく、その後の変更・更新・連携追加・ユーザー増減など変化する要素に合わせてセキュリティの品質を維持・向上させる運用が求められます。

本章では導入直後に必ず確認すべき設定項目と定期的に行うべき見直し、さらには経営層や監査担当者に説明するためのドキュメント整備のポイントまで実務で使える運用ノウハウを解説します。

導入初期に行うべきセキュリティ設定のチェックポイント

kintoneを導入した直後に行うべきセキュリティ対策には、いくつかの重要な初期設定があります。これらを適切に設定することで、社外からの不正アクセスや操作ミスによる情報漏洩を防ぐ土台が整います。

IPアドレス制限でアクセス可能な範囲を限定する

最も基本かつ効果的な対策のひとつが、IPアドレスによるアクセス制限です。社内ネットワークや特定の拠点にアクセスを限定することで、不要な第三者からの接続をシャットアウトできます。特に社用端末以外からのアクセスを想定していない場合は、必ず設定しておくべき項目です。

ユーザーごとに適切なアクセス権限を設定する

kintoneではユーザー単位で詳細なアクセス権限を設定できますが、これを疎かにすると必要以上の情報にアクセスできてしまい、情報漏洩のリスクが高まります。管理者・一般ユーザー・ゲストなどユーザーの役割に応じた最小権限の原則を徹底することが、安全な運用の第一歩です。

パスワードポリシーと二要素認証を必ず有効化する

弱いパスワードの利用やID・パスワードの流出によるアカウント乗っ取りを防ぐには、パスワードの強度ルールを明確に定めるとともに、二要素認証を有効にすることが必須です。kintoneはワンタイムコードを使った認証にも対応しており、特に外部アクセスを許可している場合には導入効果が高い対策です。

定期的な運用見直しと設定レビュー

初期段階で適切にセキュリティ設定が行われていても、運用が進むにつれて環境は常に変化していきます。例えば新たなユーザーの追加やアプリの拡張、外部サービスとの連携機能の増加などシステム構成の変化に伴い、セキュリティリスクの内容や範囲も広がっていきます。

こうした動的な状況に対応するためには、定期的な設定レビューと運用見直しのプロセスを組織的に整備することが不可欠です。具体的には次のような観点からチェックを行うことで、セキュリティ対策の抜け漏れを防ぐことができます。

まず長期間ログインしていないユーザーアカウントや役割を終えた社員のアカウントを削除することで、不必要なアクセスリスクを排除します。また各ユーザーに割り当てられた権限が適正であるかを見直し、必要に応じて最小権限の原則に沿った再設定を行います。

さらに連携している外部サービスのセキュリティポリシーや利用範囲が更新されていないかを定期的に確認することで、想定外の情報流出や不整合を防ぐことができます。そして操作ログや監査ログをレビューし、不審な動作や想定外の操作が行われていないかを点検することも重要です。

これらの見直しは四半期ごとや半期ごとといった定期的なサイクルで行うことが望ましく、継続的な改善によってセキュリティレベルを一定以上に保ち続けることが可能になります。

まとめ|kintoneを安全に使いこなすために

kintoneは、業務の効率化や情報の一元管理に大きく寄与する柔軟なクラウドサービスです。一方で、利便性と同時にセキュリティリスクも常に存在します。安全に活用するためには、技術的な防御と運用・ガバナンスを両輪で回すことが欠かせません。

本記事では、kintoneに備わる主要なセキュリティ機能、外部連携・プラグイン利用時の注意点、第三者評価(例:ISO/IEC 27001・ISO/IEC 27017の認証、ISMAPクラウドサービスリスト掲載 等)への対応、そして実務に直結する設定・運用のポイントを幅広く解説しました。なかでも、初期設定の適切な設計、定期的な見直し、説明可能(アカウンタブル)なセキュリティ体制の整備は、中長期の安心運用に直結する土台です。

あわせて、期待値の明確化も重要です。災害・機器障害に備えた定常バックアップ/冗長化は実装されていますが、ユーザーの誤削除は対象外です。アプリ/スペースは削除から14日以内なら復旧可能で、レコードの復旧はCSVエクスポート等の手動バックアップからの再投入が前提となります。障害発生時の状況は公式ステータスページで随時公開されるため、監視・社内連絡・暫定運用のフローをBCPに組み込みましょう。

「見えにくい領域こそ先回りして対策する」ことが、クラウド時代のセキュリティの本質です。技術的な仕組み(認証強化、権限設計、監査ログ等)と組織的な管理(ポリシー、教育、定期監査)を組み合わせ、現場から経営層までが一体となって安全運用を支えることが、kintoneを真に有効な業務基盤へと引き上げます。

弊社では、kintoneの初期導入支援から開発・外部システム連携、kintoneを拡張する**プラグイン「Smart atシリーズ」**まで一貫してご提供しています。導入・運用の要件定義、権限設計、バックアップ運用(CSV出力の自動化 など)、連携・プラグインの更新/脆弱性対応方針の整備まで、実運用に即した形でご支援可能です。具体的な支援内容や価格についてのご相談は、どうぞお気軽にお問い合わせください。

資料ダウンロードはこちら 無料トライアルはこちら お問い合わせはこちら

kintoneをもっと便利にするプラグイン・連携サービスを提供中

全サービスが乗っているカタログを今すぐ無料ダウンロード!

![Smart at M-SOLUTIONS[stg]](https://smartat.jp/wp-content/uploads/2023/02/logo.png)